Ransomware jako usługa (RaaS)

Ransomware as a Service. Model ,,biznesowy”, który pozwala zarabiać na przejęciu danych

Ciemna strona cyfrowej gospodarki

Wyobraź sobie, że przychodzisz do pracy pewnego poniedziałkowego poranka, włączasz komputer i widzisz komunikat: ,,Wszystkie Twoje pliki zostały zaszyfrowane. Zapłać 30 000 euro w ciągu 72 godzin, aby odzyskać dostęp do danych". Taki scenariusz to nie fragment filmu akcji, lecz codzienność dla tysięcy firm i instytucji na całym świecie.

W ostatnich latach ransomware (oprogramowanie szyfrujące dane i żądające okupu) ewoluowało z prymitywnych programów tworzonych przez pojedynczych cyberprzestępców do złożonych operacji prowadzonych przez zorganizowane grupy przestępcze. Najbardziej niepokojącym trendem jest pojawienie się modelu biznesowego znanego jako Ransomware as a Service (RaaS) - czyli ransomware jako usługa.

Czym jest RaaS? Abonament na cyberatak

RaaS to biznesowy model cyberprzestępczości zorganizowanej, który działa podobnie jak legalne aplikacje w chmurze (SaaS). Twórcy złośliwego oprogramowania udostępniają swoją ,,platformę" mniej technicznym partnerom, którzy zajmują się dystrybucją ransomware i zbieraniem okupów. Zyski są dzielone między twórców a dystrybutorów w modelu przypominającym...franczyzę.

|

Kulisy światka cyberprzestępczości wyspecjalizowanego w cyrptolockerach

Zapewne po tym wstępie pojawiło się u Ciebie wrażenie, że masz do czynienia ze specyficzną adaptacją modelu biznesowego w nieco krzywym zwierciadle. Rzecz w tym, że to nie tylko wrażenie – cyberprzestępcy w swojej kreatywności idą coraz dalej i tworzą zorganizowane ekosystemy biznesowe, które są wodą na młyn dla tych, którzy chcą zarabiać innych. Przyjrzyjmy się zatem, jak wygląda specyfika takiego biznesu, bowiem jak to mówią: ,,lepszy znany wróg niż nieznany”.

1. Profesjonalna obsługa klienta

Wiele grup RaaS oferuje swoim ,,klientom" (ofiarom) profesjonalne wsparcie techniczne, aby pomóc im w płatności okupu. Niektóre grupy, jak Darkside (frakcja odpowiedzialna np. za atak na Colonial Pipeline), mają nawet całodobowe infolinie, czaty pomocy technicznej i gwarancję odzyskania danych (!). Przestępcy zdają sobie sprawę, że ich ,,model biznesowy" działa tylko wtedy, gdy ofiary wierzą, że zapłata okupu faktycznie przywróci dostęp do danych.

2. Programy partnerskie i systemy afiliacyjne

Niektóre grupy RaaS, takie jak REvil (znana również jako Sodinokibi), prowadzą zaawansowane programy partnerskie z systemami poleceń, prowizji i bonusów dla najbardziej efektywnych dystrybutorów. W 2021 roku ujawniono, że najlepsi partnerzy REvil zarabiali nawet ponad 100 000 USD miesięcznie.

3. Struktura organizacyjna jak w korporacji

Duże grupy RaaS mają strukturę organizacyjną przypominającą legalne korporacje, z działami odpowiedzialnymi za rozwój produktu, marketing, rekrutację, obsługę klienta i finanse. Grupa Conti zatrudniała około 100 ,,pracowników" z jasno określonymi rolami i obowiązkami, włącznie z HR i działem badań rynku.

4. Weekendy i święta to czas ataków

Jedną z różnic w stosunku do klasycznych biznesów typu 9-17, są godziny ,,pracy” organizacji cyberprzestępczych. Cyberprzestępcy często rozpoczynają ataki w piątki wieczorem, w weekendy lub w czasie świąt, gdy zespoły IT mają ograniczoną obsadę, a czas reakcji jest dłuższy. Badania pokazują, że ponad 60% ataków ransomware jest inicjowanych poza standardowymi godzinami pracy.

5. Taktyka podwójnego wymuszenia

Nowoczesne grupy wyspecjalizowane w cyrptolockerach stosują taktykę podwójnego wymuszenia (double extortion) - najpierw kradną dane, a dopiero potem je szyfrują. Nawet jeśli firma ma kopie zapasowe i może odzyskać dane bez płacenia okupu, przestępcy grożą upublicznieniem wykradzionych informacji, co może prowadzić do utraty reputacji i kar finansowych (np. za naruszenie RODO, itp.).

Dlaczego RaaS jest tak niebezpieczny?

Model RaaS radykalnie zwiększył liczbę ataków ransomware z kilku powodów:

Niska bariera wejścia - praktycznie każdy może dużo zarobić bez specjalistycznej wiedzy technicznej, a niejako przy okazji zostać cyberprzestępcą.

Specjalizacja - twórcy ransomware mogą skupić się na udoskonalaniu złośliwego oprogramowania, podczas gdy dystrybutorzy koncentrują się na znalezieniu podatnych ofiar.

Skalowalność - jeden zespół programistów może obsługiwać setki dystrybutorów, co prowadzi do wykładniczego wzrostu liczby ataków.

Profesjonalizacja - RaaS działa jak dojrzały biznes, z planowaniem strategicznym, badaniami rynku i ciągłymi udoskonaleniami ,,produktu".

Patrząc na powyższe, w zupełności nie dziwi fakt, że od wielu już miesięcy eksperci cyberbezpieczeństwa sygnalizują niepokojącą zmianę, a wręcz rewolucję kierunku rozwoju cyberprzestępczości – z niszowej działalności do globalnego przemysłu wartego miliardy dolarów.

Sposób działania RaaS na przykładzie organizacji Ghost

Mechanizmy, mechanizmami, ale warto sprawdzić, jak w praktyce działa organizacja, która specjalizuje się w zorganizowanych akcjach mających na celu przejęcie i zainfekowanie danych oraz systemów. Poznajcie ransomware Ghost, zwana również jako HsHarada lub Rapture.

Ghost koncentruje się na wykorzystywaniu luk w zabezpieczeniach systemów IT w celu uzyskania do nich dostępu. Ich celem są często szeroko dobrze znane luki w zabezpieczeniach technologii korporacyjnych, takie jak Fortinet, Microsoft Exchange (ProxyShell), Adobe ColdFusion i Microsoft SharePoint. Wykorzystują zwykle niedbałość i opieszałość administratorów systemów lub użytkowników końcowych w kontekście regularnych aktualizacji. W ten sposób najczęściej tworzą się luki, które cyberprzestępcy mogą łatwo wykorzystać.

Po wejściu do sieci Ghost porusza się z zawrotną prędkością — często infekując system oprogramowaniem ransomware w ciągu kilku godzin od pierwszego dostępu. Ich taktyka odzwierciedla techniki stosowane po naruszeniu zabezpieczeń przez wiele typów ransomware, w tym na przykład wykorzystywanie dostępu PowerShell, stosowanie Cobalt Strike, czy zmiana podmiana poświadczeń.

Ghost postępuje zgodnie ze standardowym ,,protokołem” wymuszeń: szyfruje pamięci masowe zawierające krytyczne pliki oraz backup, żąda okupu i zmusza ofiary do zapłaty. Grupa może również publikować skradzione dane na BreachForums lub innych podziemnych platformach, utrudniając organizacjom śledzenie przepływu skradzionych danych.

Zdarza się również, że operatorzy Ghost idą dalej w swojej strategii, z pełną premedytacją wprowadzając poszkodowane firmy w błąd – twierdząc, że niezaszyfrowane dane zostały przez nich wykradzione, choć nic takiego w rzeczywistości się nie wydarzyło. Wówczas zdarza się, że firmy w poczuciu strachu płacą okup, choć groźba jest bez pokrycia.

Alarmujące statystyki

Gdybyś dotąd, drogi czytelniku, jeszcze nie poczuł w pełni ciężaru gatunkowego problemu, jakim jest RaaS, przygotowaliśmy trochę statystyk, które zdecydowanie działają na wyobraźnię. Zobaczmy:

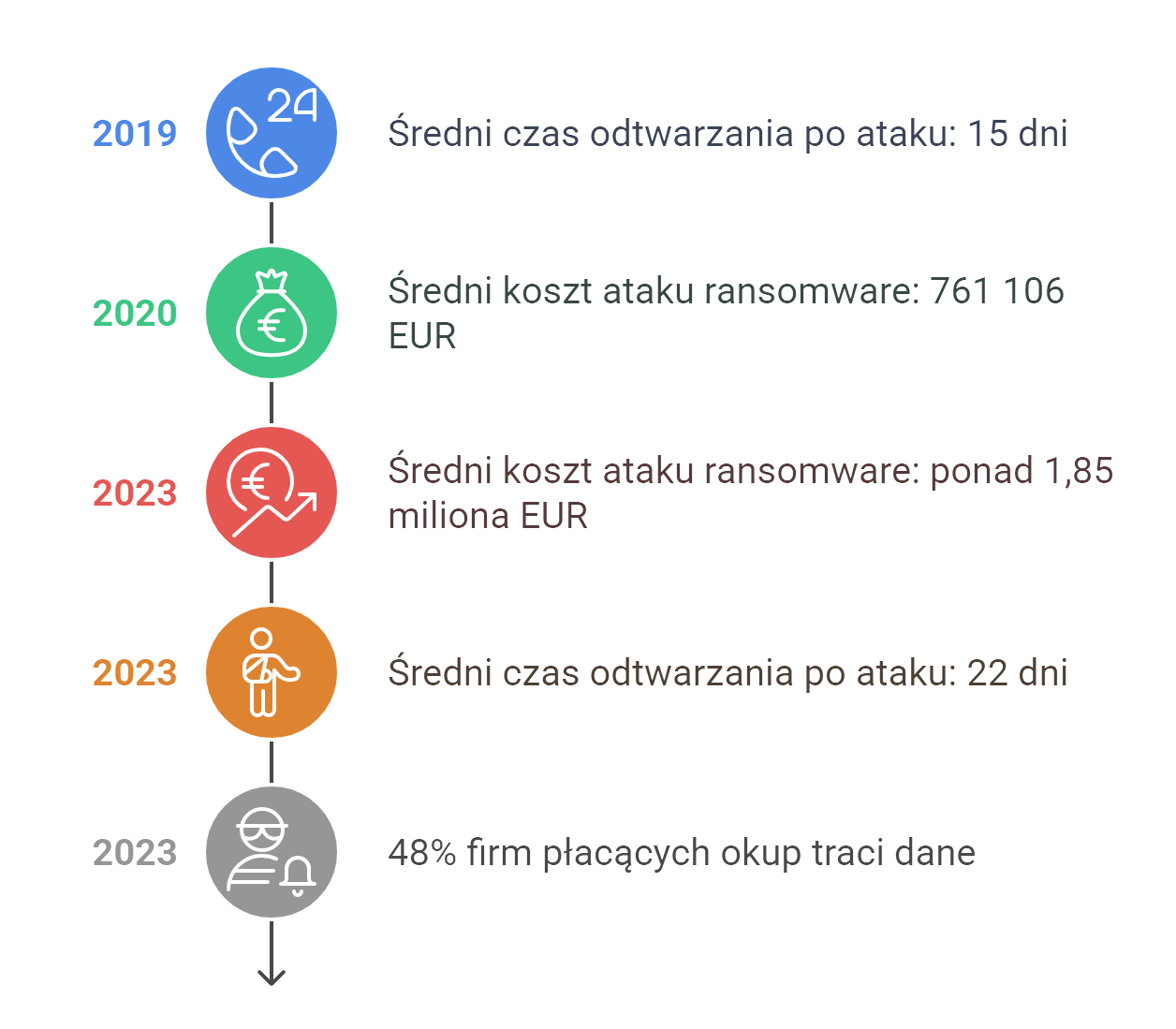

- Średni koszt ataku ransomware dla organizacji wzrósł z 761 106 EUR w 2020 do ponad 1,85 miliona EUR w 2023 roku (dane obejmują okup, przestoje, utratę danych i koszty odzyskiwania).

- Czas odtwarzania po ataku wydłużył się średnio z 15 dni w 2019 do 22 dni w 2023 roku.

- Aż 48% firm, które zapłaciły okup, nie odzyskało wszystkich swoich danych.

- Firmy średniej wielkości (50-250 pracowników) są obecnie najczęstszym celem ataków - przestępcy wiedzą, że mają wystarczające zasoby, by zapłacić okup, ale zwykle słabsze zabezpieczenia niż duże korporacje.

- W Polsce liczba ataków ransomware wzrosła o 148% w ciągu ostatnich 18 miesięcy.

Jak chronić swoją organizację? Praktyczny plan działania

Skoro wiadomo już jak to wszystko działa, czas sprawdzić również, w jaki sposób się bronić. Czy istnieje dobra strategia ochrony przed RaaS? Jak rasowi specjaliści odpowiemy ,,to zależy”. Bo choć nie ma jednego, stuprocentowo skutecznego rozwiązania, które pozwoli uniknąć cyberataku, istnieją dobre, sprawdzone strategie, które znacząco obniżają ryzyko utraty danych, ponoszenia konsekwencji finansowych czy kosztów przestojów. Oto kilka najważniejszych zasad, o których warto pamiętać.

A. Twórz regularne kopie zapasowe

Najskuteczniejszą obroną przed ransomware są regularne kopie zapasowe przechowywane offline lub w bezpiecznej lokalizacji w chmurze. Usługa Veeam Cloud Connect zapewnia realizację koncepcji 3-2-1 (3 wystąpienia danych, na 2 różnych nośnikach + 1 poza siedzibą), dajc możliwość zautomatyzowania procesu wykonywania kopii zapasowej poza siedzibą (off-site backup)

B. Testuj odzyskiwanie danych

Sam fakt posiadania kopii zapasowych nie wystarczy - trzeba jeszcze regularnie testować proces odzyskiwania, aby mieć pewność, że w razie ataku będziesz w stanie szybko przywrócić działanie systemów.

C. Wdrażaj wielowarstwową ochronę

Skuteczna ochrona wymaga wielu warstw zabezpieczeń, w tym:

- Aktualizacji systemów i aplikacji

- Filtrowania poczty e-mail przeciwko phishingowi

- Segmentacji sieci

- Kontroli dostępu z uwierzytelnianiem wieloskładnikowym

- Szkoleń pracowników

D. Przygotuj plan reagowania na incydenty

Opracuj szczegółowy plan określający, co należy zrobić w przypadku ataku ransomware. Każda minuta zwłoki może zwiększyć szkody, dlatego ważne jest, aby każdy wiedział, jaką rolę odgrywa podczas reagowania na incydent.

Epilog

Ransomware jako usługa to poważne zagrożenie, które nie zniknie w najbliższym czasie. Grupy cyberprzestępcze będą nadal udoskonalać swoje narzędzia i taktyki, a liczba ataków będzie rosła. Jednak firmy i organizacje nie są wcale tak bezradne. Wdrażając najlepsze praktyki w zakresie cyberbezpieczeństwa i stosując dużą dawkę zdrowego rozsądku, możemy znacznie zmniejszyć luki w zabezpieczeniach oraz zmniejszyć skutki ewentualnego cyberataku. A to – jak wiadomo – już bardzo, bardzo dużo.

Chcesz dowiedzieć się jak wykonać backup odporny na działanie ransomware? Poznaj naszą usługę!