Jak Veeam ONE chroni kopie zapasowe przed malware?

Jak Veeam ONE chroni kopie zapasowe przed malware i cyberatakami?

Wyobraź sobie, że zamiast logować się na różne systemy w poszukiwaniu anomalii dysponujesz narzędziem, które stale analizuje sytuację i wykrywa nieprawidłowości. System ma wiele warstw i jest na tyle czytelny, że nie tylko Ty, ale również Dyrektor Operacyjny, a nawet Prezes, może zerknąć i uzyskać odpowiedź, czy wszystko jest w porządku. A gdy stanie się coś alarmującego, każdy z decydentów zostaje powiadomiony, że ma miejsce potencjalne naruszenie bezpieczeństwa. To nie jest wizja rodem z konferencji przyszłości – to dla wielu organizacji stan obecny, wspierany technologią Veeam.

O tym, że posiadanie systemu backupu, jak również wykonywanie regularnych kopii zapasowych jest krytyczne, już od dawna nie trzeba nikogo przekonywać. Tymczasem, obecnie to już nie wystarczy. Jeżeli chcesz zabezpieczyć organizację przed działaniem ransomware, błędem ludzkim czy cyberatakiem, niezbędny jest stały monitoring środowisk IT, w tym w szczególności aktywna ochrona systemu backupu.

>>> Czytaj dalej, by odkryć jak Veeam ONE transformuje podejście do bezpieczeństwa danych i dlaczego organizacje, które implementują zaawansowany monitoring kopii zapasowych, śpią spokojniej nawet w epoce cyberterroryzmu >>>

Z perspektywy usługodawcy i dostawcy licencji firmy Veeam Software zauważam pewną prawidłowość. Otóż, klienci zdecydowanie celują w zapewnienie sobie aplikacji do realizacji backupu, zapominając jednocześnie, że w ten sposób bardzo dużo tracą. Veeam Data Platform występuje w trzech odmianach, z których zawsze rekomenduję wybór Veeam Data Platform Advanced, gdyż wersja ta zawiera Veem ONE - narzędzie do proaktywnego ostrzegania. Bez tej aplikacji jesteśmy reaktywni i skazani na refleks pojedynczych osób w organizacji, a z doświadczenia wiem, że z tą reakcją różnie bywa…

Tomasz Magda | Product Manager | k.pl

Czym jest Veeam ONE?

Veeam ONE to kompleksowy system monitoringu i analizy dla środowisk kopii zapasowych i wirtualizacji. Wyobraź sobie Veeam ONE jako inteligentnego strażnika, który nieustannie obserwuje, analizuje i raportuje stan zdrowia Twojej infrastruktury IT. System działa jak panel kontrolny samochodu - ostrzega o problemach zanim staną się poważne, pokazuje wydajność systemu i pomaga planować przyszłe potrzeby.

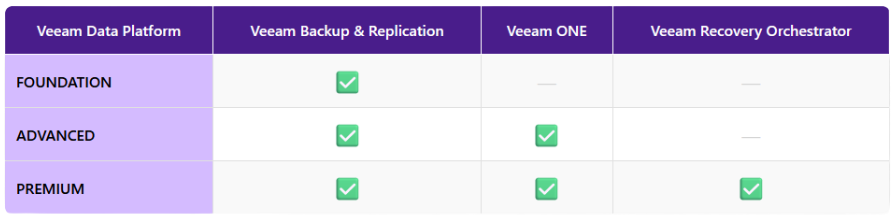

Aplikacja Veeam ONE jest dostępna w ramach Veeam Data Platform wersji Advanced i Premium. Można ją także wynająć od Veeam Service Provider’a (program VCSP) w tym w Polsce (możesz przetestować Veeam ONE na k.pl – wypełnij formularz).

Tab 1 - Tabela przedstawia dostępność Veem ONE w poszczególnych wariantach licencyjnych Veeam Data Platform

Dlaczego warto mieć Veeam ONE?

-

Redukcja ryzyka biznesowego - wczesne wykrywanie zagrożeń (takich jak ransomware) minimalizuje ryzyko przestojów i utraty danych.

-

Optymalizacja kosztów IT - lepsze wykorzystanie zasobów, planowanie pojemności i unikanie niepotrzebnych wydatków.

-

Zgodność regulacyjna - automatyczne raportowanie ułatwia spełnienie wymogów nadzorczych i audytowych (NIS2, RODO, KPO).

-

Spokój ducha - pewność, że dane firmowe są odpowiednio chronione i monitorowane.

A choć w tym miejscu wielu uznałoby temat za wyczerpany, warto przyjrzeć się warstwie narzędziowej Veeam ONE, by nie tylko odpowiedzieć sobie na pytanie, DLACZEGO warto, ale również dowiedzieć się, w jaki sposób wykorzystać to rozwiązania do ochrony swoich danych i systemów.

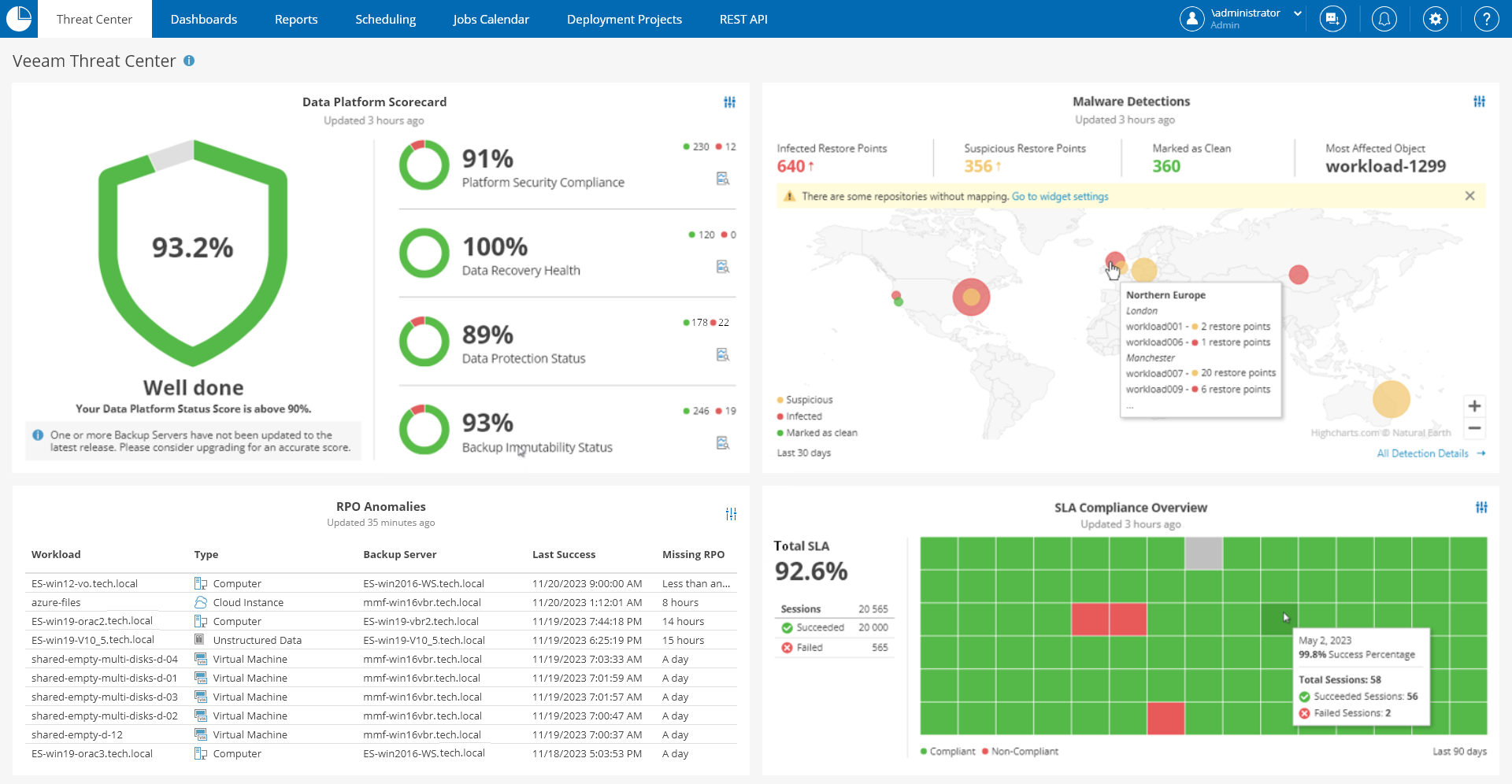

Monitorowanie bezpieczeństwa danych

Veeam ONE wprowadza innowacyjne podejście do monitorowania bezpieczeństwa poprzez Veeam Threat Center - scentralizowany dashboard, który zapewnia kompletny widok statusu ochrony danych w Veeam Data Platform. Kluczowe funkcje obejmują monitorowanie ocen bezpieczeństwa, wykrywanie złośliwego oprogramowania oraz monitorowanie wskaźników zgodności z SLA. Ten centralny punkt kontrolny pozwala szybko zidentyfikować potencjalne zagrożenia i podjąć natychmiastowe działania, zanim przerodzą się w poważny problem. Do tego jest czytelny i zrozumiały nawet dla osób nietechnicznych.

Jakie dane i systemy chronimy?

Aby zagwarantować, że po cyberataku możliwe będzie odzyskanie kluczowych zasobów, konieczne jest stałe monitorowanie poziomu zabezpieczeń danych i systemów. Taka właśnie identyfikacja niechronionych systemów jest możliwa dzięki kilku raportom, m.in.:

-

Protected VMs report, który pokazuje maszyny wirtualne z aktualnymi kopiami zapasowymi;

-

VMs with No Backup, identyfikujący systemy bez żadnej ochrony;

-

Protected file and object storage report, weryfikujący status ochrony nieustrukturyzowanych danych.

Dzięki tym raportom można natychmiast sprawdzić, które maszyny wirtualne w środowiskach VMware vSphere, VMware Cloud Director czy Hyper-V nie są odpowiednio chronione z powodu przestarzałych lub brakujących punktów przywracania.

Czy kopie zapasowe są nienaruszalne?

Niezmienność kopii zapasowych to – jak wiadomo - również kluczowy element ochrony przed ransomware. Veeam ONE w tym celu dostarcza narzędzia takie jak Immutability State, alarmujące o stanie niezmienności repozytoriów, Immutability Change Tracking, śledzące zmiany w ustawieniach niezmienności, oraz Immutable Workloads Report, zawierający listę obciążeń i ich punktów przywracania z informacją o spełnieniu celów niezmienności. Alarmy te informują o potencjalnie nieautoryzowanych zmianach w ustawieniach niezmienności, co powinno natychmiast skłonić do dalszego dochodzenia.

Wykrywanie ataków ransomware

Veeam ONE wyróżnia się zaawansowanymi możliwościami wykrywania potencjalnych ataków ransomware. Wykrywanie podejrzanych aktywności obejmuje alarmy takie jak Possible Ransomware Activity, wykrywający wyższą niż normalnie aktywność na danym zasobie, oraz Suspicious Incremental Backup Size, alarmujący o podejrzanych zmianach w rozmiarach przyrostowych kopii zapasowych. Co więcej, Veeam ONE pozwala na automatyzację odpowiedzi poprzez funkcje Remediation Action, umożliwiające izolowanie, przenoszenie lub wyłączanie potencjalnie zainfekowanych maszyn.

Monitorowanie zmian w środowisku jest z kolei realizowane poprzez raporty takie jak Data Change Rate History, identyfikujący przyrostowe zmiany w zadaniach kopii zapasowych, VM Change Rate Estimation, pokazujący maszyny wirtualne z największą liczbą zmienionych bloków w określonych przedziałach czasowych, oraz Veeam Backup Files Growth, monitorujący całkowitą przestrzeń używaną przez pliki kopii zapasowych. Raporty te pomagają również w planowaniu pojemności, określając, kiedy należy alokować więcej przestrzeni w docelowym repozytorium.

Monitorowanie użycia zasobów

Monitorowanie obciążenia zasobów obejmuje wykresy monitorujące wykorzystanie sieci, CPU i pamięci, umożliwiające łatwą identyfikację skoków w zasobach, które mogą wskazywać na moment wystąpienia incydentu ransomware. Wykrywanie złośliwego oprogramowania jest realizowane poprzez raport Malware Detection, podkreślający wykryte anomalie złośliwego oprogramowania w infrastrukturze oraz rejestrowanie wszystkich incydentów w obciążeniach i punktach przywracania dla szybkiej identyfikacji skompromitowanych danych.

Raportowanie przyspieszające reagowanie

Ktoś mądry powiedział kiedyś, że to właśnie w prostocie tkwi siła. Idąc za tą myślą, Veeam ONE znacząco upraszcza proces raportowania poprzez automatyczne generowanie raportów na temat stanu ochrony danych. Daje też możliwość zaplanowania regularnych raportów wysyłanych do określonych odbiorców. Jest też pełna konfigurowalność alarmów i powiadomień oraz tworzenie niestandardowych alarmów w oparciu o nietypowe wyzwalacze. To pozwala zespołom IT skupić się na reagowaniu na zagrożenia, zamiast na ręcznym gromadzeniu danych.

Ile kosztuje Veeam ONE?

Gdy mowa o narzędziach klasy korporacyjnej zawsze podświadomie myślimy, że to rozwiązania dla dużych firm, bo są bardzo drogie i trudne do wdrożenia. Tymczasem, wraz z powszechną modą na wynajmowanie, która przyszła z chmurą i aplikacjami SaaS, zaawansowane narzędzia stały się dostępne także dla małych firm.

Dla małej firmy, zatrudniającej powiedzmy do 50 osób, środowisko IT ogranicza się zazwyczaj do kilkunastu maszyn wirtualnych uruchomionych na klastrze dwóch serwerów, do tego trochę przełączników sieciowych dla sieci LAN i jakiś NAS na backup. Załóżmy, że firma nie ma jeszcze żadnego systemu od Veeam. Przyjmijmy też, że całkowita wielkość repozytorium produkcyjnego wynosi 20TB. Choć akurat ostatni parametr nie wpływa na wycenę licencji Veeam ONE, to będzie miał znaczenie dla wyceny nienaruszalnego repozytorium w chmurze dostawcy, czyli off-site backup.

Oto kalkulacja oparta na następujących zmiennych:

- 15 VM, czyli maszyny wirtualne dla aplikacji, baz danych, ERP, CRM, serwerów plików, itp.

- 20TB danych na wszystkich repozytoriach infrastruktury centralnej (bez stacji końcowych).

- 10TB stanowią dane i systemy krytyczne, które trzeba chronić na zewnętrznym repozytorium

Wycena systemu backupu z Veeam ONE

- Veeam Backup & Replication Enterprise Plus – 15VM – 864 zł netto/m-c

- Veeam ONE – 15VM – 165 zł netto/m-c

- Repozytorium na off-site backup – 10TB – 900 zł netto/m-c

Razem system backupu i monitoringu oraz off-site backup to koszt 1920 zł netto miesięcznie. Koszt samego systemu monitoringu jest więc na poziomie 165 zł netto miesięcznie! Do tego jeszcze wdrożenie z zaprojektowaniem polityki backupu, co stanowić może około od 15 000 zł do 25 000 netto zależnie od wybranego dostawcy i zakresu projektu.

Jeżeli masz już Veeam Backup & Replication to dokupienie Veeam ONE to koszt na poziomie 11 zł netto za każdy monitorowany VM miesięcznie. Prawda, że to godziwe warunki! 😊

Budowanie cyberodporności

W erze, w której ataki ransomware stają się coraz bardziej powszechne i wyrafinowane, Veeam ONE dostarcza niezbędnych narzędzi do monitorowania, wykrywania i reagowania na zagrożenia dla danych. Dzięki proaktywnym funkcjom wykrywania sygnatur ataków i anomalii, jak również dzięki precyzyjnemu alarmowaniu i raportowaniu, organizacje mogą znacząco zwiększyć swoją cyberodporność, minimalizując przestoje i chroniąc swój kapitał.

Veeam ONE nie tylko monitoruje i wykrywa zagrożenia, ale także dostarcza szczegółowe raporty, które pomagają w identyfikacji niechronionych systemów oraz weryfikacji stanu ochrony danych. Dzięki temu, organizacje mogą szybko zidentyfikować i naprawić luki w zabezpieczeniach, zanim zostaną wykorzystane przez cyberprzestępców.

Pamiętaj, że skuteczna ochrona przed malware, a w szczególności przed ransomware wymaga podejścia warstwowego. Veeam ONE stanowi kluczowy element takiej strategii, zapewniając wgląd i kontrolę nad infrastrukturą kopii zapasowych, która jest ostatnią linią obrony przed cyberatakami. Dzięki Veeam ONE, organizacje mogą nie tylko zwiększyć swoją cyberodporność, ale także usprawnić procesy monitorowania i raportowania, co przekłada się na większe bezpieczeństwo i zgodność z wewnętrznymi i zewnętrznymi wymogami regulacyjnymi.

Autor artykułu i redakcja: Natalia Dutkiewicz

Weryfikacja merytoryczna: Tomasz Magda

Chcesz przetestować Veeam ONE? Skontaktuj się z nami wypełniając formularz.

Jeżeli rozważasz zabezpieczenie swoich danych poprzez stałe wykonywanie kopii wyniesionej (off-site backup) w polskim centrum danych, zapraszamy do zapoznania się z naszą usługą.